A Lumen Black Lotus Labs jelentése szerint a KadNap botnet már 14 000 csomópontot számlál, Kademlia-alapú vezérléssel és mély rendszerintegrációval téve nehézzé a védelmi beavatkozást.

A kiberbiztonsági kutatók egyre gyakrabban találkoznak olyan botnet-architektúrákkal, amelyek a hagyományos, központosított Command and Control (C2) szerverek helyett decentralizált megoldásokat alkalmaznak. A legutóbbi jelentős felfedezés a KadNap, amely jelenleg körülbelül 14 000 hálózati eszközt – elsősorban Asus routereket – tart ellenőrzése alatt. A hálózat mérete a tavaly augusztusi 10 000-es bázishoz képest jelentősen növekedett, ami a fertőzési mechanizmus hatékonyságát jelzi.

A Kademlia-alapú C2 architektúra

A KadNap legfontosabb technikai jellemzője a vezérlési struktúrája. A kártevő a Kademlia protokollt használja, amely egy elosztott hash-táblán (DHT) alapuló peer-to-peer (P2P) hálózat. Ez a megoldás alapjaiban tér el a klasszikus botnetektől:

- Nincs Single Point of Failure: Mivel nincs központi C2 szerver, a hatóságok nem tudják egyetlen IP-cím vagy domain lekapcsolásával megbénítani a hálózatot.

- Iteratív keresés: A csomópontok (node-ok) egymástól kérdezik le a szükséges konfigurációs adatokat vagy a következő utasításokat. A keresés során a node-ok a cél-ID-hoz logikailag legközelebb eső szomszédokat keresik meg.

- Rejtőzködés: A forgalom elvegyül a legitim P2P forgalomban (pl. BitTorrent), így a hálózati anomáliadetektáló rendszerek nehezebben szűrik ki.

Infekciós vektorok és az Asus ökoszisztéma

A Black Lotus Labs elemzése szerint a támadók nem 0-day sebezhetőségeket használnak, hanem jól ismert, de javítatlanul hagyott (N-day) biztonsági réseket. Az Asus routerek magas aránya a botnetben arra utal, hogy az operátorok egy specifikus, ezekre az eszközökre optimalizált exploit-kittel rendelkeznek.

| Paraméter | Részletek |

|---|---|

| Érintett eszközök száma | ~14,000 (napi átlag) |

| Elsődleges célpontok | Asus SOHO routerek |

| Hálózati protokoll | Kademlia (UDP-alapú DHT) |

| Fő funkció | Proxy as a Service (Doppelgänger) |

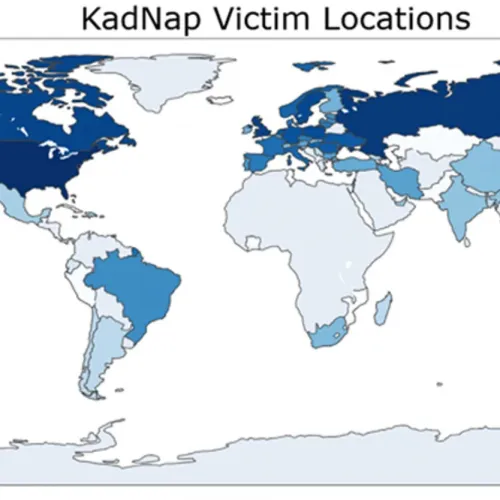

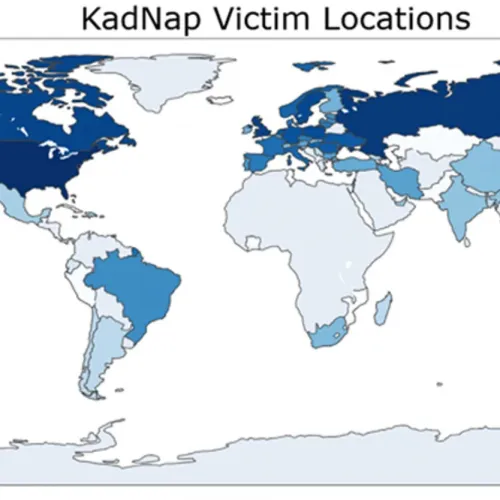

| Földrajzi eloszlás | USA, Tajvan, Oroszország, Magyarország (közepes) |

Perzisztencia és a Doppelgänger proxy

A KadNap nem csupán egy egyszerű memóriában futó kód. A kártevő az eszköz operációs rendszerének magjába (kernel/core OS) integrálódik. Ez a mély integráció teszi lehetővé, hogy a kártevő túlélje a szoftveres újraindítást. Amint a rendszer feláll, a fertőzött binárisok azonnal lefutnak, és újraépítik a kapcsolatot a P2P hálózattal.

A botnet elsődleges monetizációs csatornája a Doppelgänger nevű proxyszolgáltatás. A fertőzött routerek nem DDoS támadásokat indítanak, hanem anonimizáló átjáróként (proxy) működnek. A fizetős ügyfelek forgalmát ezeken az otthoni és kisvállalati IP-címeken keresztül csatornázzák át, ami lehetővé teszi számukra a geoblocking megkerülését vagy illegális tevékenységek elrejtését a legitim lakossági forgalom mögé.

Mérnöki értékelés és mitigáció

A KadNap elleni védekezés rávilágít a SOHO (Small Office/Home Office) eszközök firmware-menedzsmentjének kritikus hiányosságaira. Mivel a kártevő a fájlrendszer szintjén rögzíti magát, a hagyományos „ki- és bekapcsolás” nem elegendő.

Fontos: A fertőzés eltávolításához elengedhetetlen a hardveres gyári alaphelyzetbe állítás (Factory Reset), majd ezt követően a legfrissebb firmware azonnali telepítése.

Technikai szempontból a KadNap egy jól megtervezett, robusztus rendszer, amely a BitTorrent-szerű decentralizációt ötvözi a kernel-szintű perzisztenciával. Az ilyen típusú fenyegetések ellen csak a hálózati szegmentáció (pl. a router admin felületének elzárása a WAN oldalról) és a proaktív patch-menedzsment nyújt valódi védelmet. A magyarországi érintettség közepes szintje jelzi, hogy a hazai hálózati infrastruktúra is aktív részese a globális proxy-hálózatnak, ami növeli a helyi IP-címek feketelistára kerülésének kockázatát.